Zawartość

W tym artykule: Korzystanie z Zenmap Korzystanie z CommandSiteReferences

Czy obawiasz się, że w Twojej sieci lub sieci Twojej firmy występują luki w zabezpieczeniach? Sieć jest bezpieczna od momentu, gdy nikt nie może wejść bez zaproszenia. Jest to jeden z podstawowych aspektów bezpieczeństwa sieci. Aby się upewnić, istnieje bezpłatne narzędzie: Nmap (dla „Network Mapper”). To narzędzie sprawdza, twój sprzęt i połączenie w celu wykrycia, co jest nie tak. W związku z tym przeprowadza audyt używanych portów lub nie, testuje zapory ogniowe itp. Specjaliści od bezpieczeństwa sieci korzystają z tego narzędzia codziennie, ale możesz zrobić to samo, postępując zgodnie z naszymi zaleceniami, które zaczynają się od razu w kroku 1.

etapy

Metoda 1 Korzystanie z Zenmapy

-

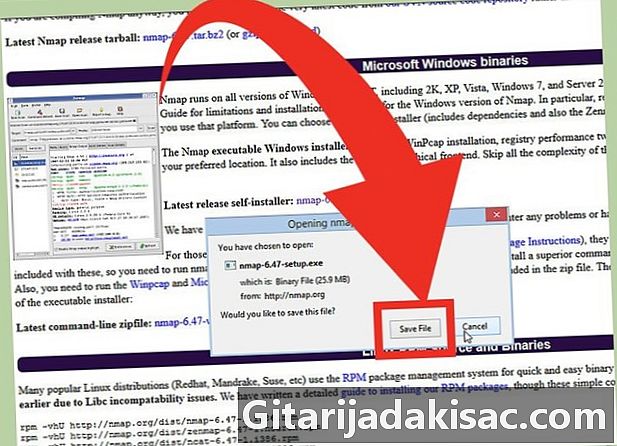

Pobierz instalator Nmap. Jest dostępny za darmo na stronie programisty. Zawsze lepiej jest szukać programu na stronie programisty, więc unikamy wielu nieprzyjemnych niespodzianek, takich jak wirusy. Pobierając instalator Nmap, załadujesz również Zenmap, interfejs graficzny Nmapa, wygodniejszy dla osób ze słabym sterowaniem.- Zenmap jest dostępny dla systemów Windows, Linux i Mac OS X. Na stronie Nmap znajdziesz wszystkie pliki dla każdego z tych systemów operacyjnych.

-

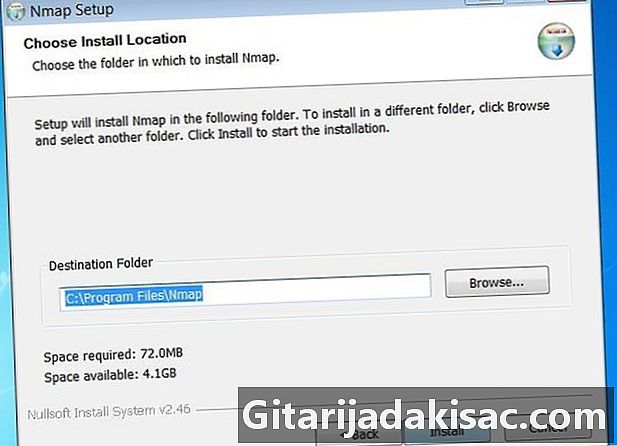

Zainstaluj Nmap. Uruchom instalator po załadowaniu. Zostaniesz poproszony o wybranie składników, które chcesz zainstalować. Jeśli chcesz skorzystać ze znaczenia Nmap, zalecamy odznaczenie żadnego. Bądź bez strachu! Nmap nie zainstaluje adware ani spyware. -

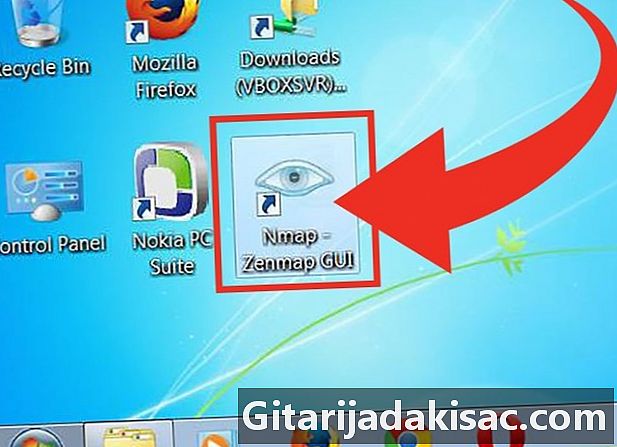

Uruchom interfejs graficzny „Nmap - Zenmap”. Jeśli nie zmieniłeś ustawień domyślnych, na pulpicie powinna pojawić się ikona. W przeciwnym razie zajrzyj do menu początek, Wystarczy otworzyć Zenmap, aby uruchomić program. -

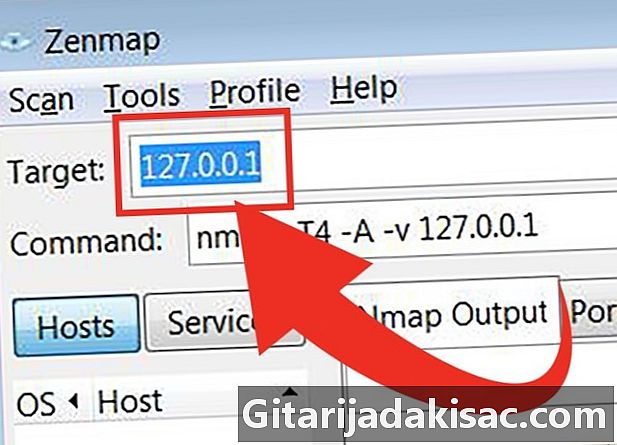

Wprowadź cel, który służy jako wsparcie dla skanowania. Zenmap pozwala łatwo uruchomić skanowanie. Pierwszym krokiem jest wybranie celu, czyli adresu internetowego. Możesz wprowadzić nazwę domeny (np. Example.com), adres IP (np. 127.0.0.1), adres sieciowy (np. 192.168.1.0/24) lub dowolną kombinację z tych adresów ,- W zależności od wybranego celu i intensywności, skanowanie Nmap może powodować reakcję twojego dostawcy usług internetowych, ponieważ wchodzisz do niebezpiecznych wód. Przed każdym skanowaniem sprawdź, czy to, co robisz, nie jest nielegalne i nie narusza warunków Twojego dostawcy usług internetowych. Dotyczy to tylko sytuacji, gdy celem jest adres, który nie należy do ciebie.

-

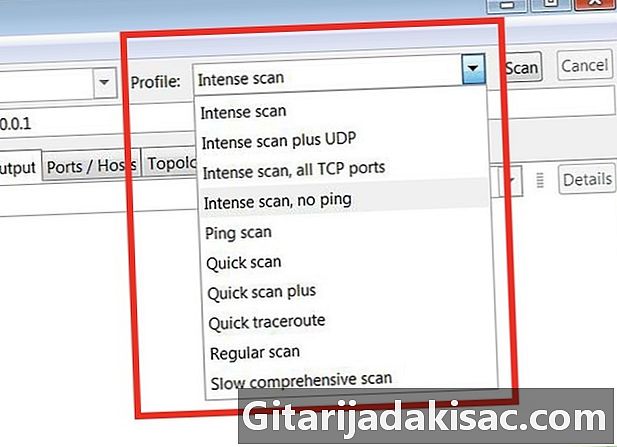

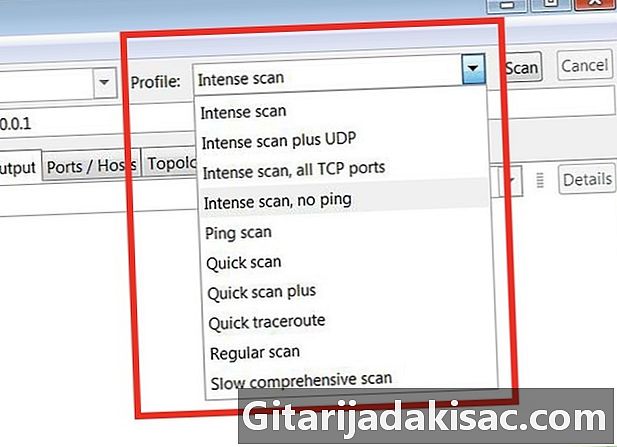

Wybierz profil daudit. Przez profil rozumiemy wstępnie zdefiniowane audyty, które spełniają oczekiwania największej liczby. Dlatego nie zawracamy sobie głowy złożonym i długim ustawieniem parametrów w wierszu polecenia. Wybierz profil, który odpowiada Twoim potrzebom:- Intensywny skan („Intensywny audyt”) - Jest to pełny audyt, który sprawdza system operacyjny, jego wersję, ścieżkę („traceroute”) pożyczoną przez pakiet danych, skanowanie skryptu. Przesyłanie danych jest intensywne, co ogranicza agresywność, i to przez długi okres czasu. Badanie to jest uważane za bardzo natrętne (możliwa reakcja dostawcy usług internetowych lub celu).

- Skanowanie ping („Ping audit”) - ta specyfikacja pozwala ustalić, czy hosty są online i zmierzyć przepływ danych, które upłynęły. Nie skanuje żadnego z portów.

- Szybki skan - To ustawienie pozwala szybko analizować, za pośrednictwem masowych wysyłek pakietów w danym okresie, tylko wybrane porty.

- Regularne skanowanie („klasyczny audyt”) - To jest podstawowe ustawienie. Zwróci po prostu ping (w milisekundach) i zgłosi otwarte porty celu.

-

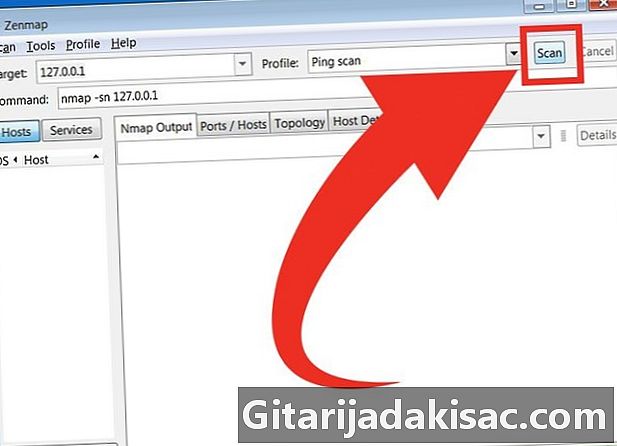

Kliknij na Skanowanie aby rozpocząć egzamin. Wyniki pojawią się pod zakładką Wyjście Nmap, Czas trwania badania różni się w zależności od wybranego profilu, odległości geograficznej celu i struktury jego sieci. -

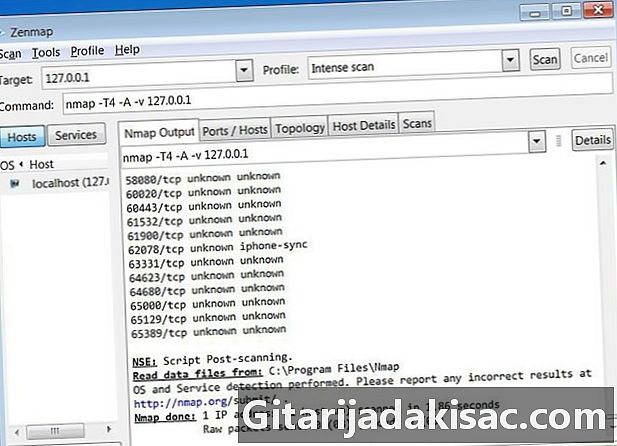

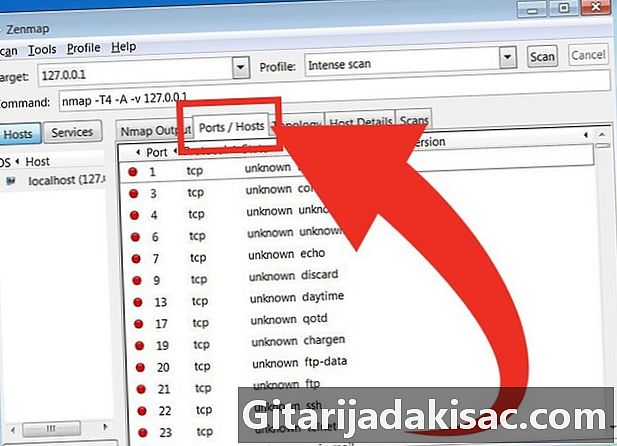

Przeczytaj wyniki. Po zakończeniu audytu zobaczysz Nmap gotowe (Ukończono Nmap) u dołu strony połączonej z kartą Wyjście Nmap, Wyniki są wyświetlane w zależności od żądanej recenzji. Tam są wyświetlane absolutnie wszystko wyniki, bez rozróżnienia. Jeśli chcesz wyniki według rubryk, musisz użyć innych kart, w tym:- Porty / hosty (PortsHôtes) - W tej zakładce znajdziesz informacje wynikające z badania portów i powiązanych usług.

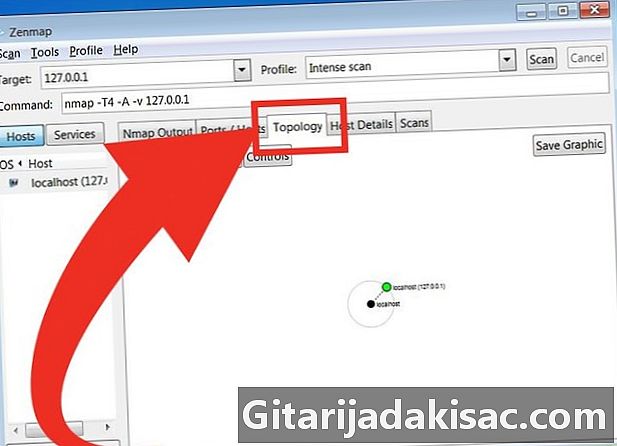

- Topologia (Topologia sieci) - Ta zakładka pokazuje wykres „ścieżki” wykonanej podczas testu. Będziesz wtedy mógł zobaczyć węzły napotkane na ścieżce, aby osiągnąć cel.

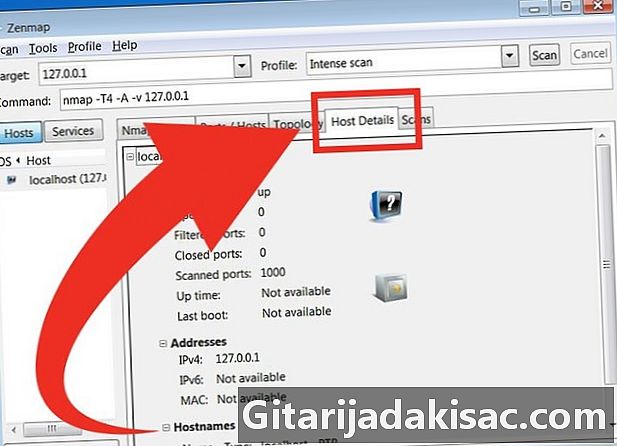

- Szczegóły hosta (Śniadanie / szczegóły) - Ta zakładka pozwala dowiedzieć się wszystkiego o celu, liczbie portów, adresach IP, nazwach domen, systemie operacyjnym ...

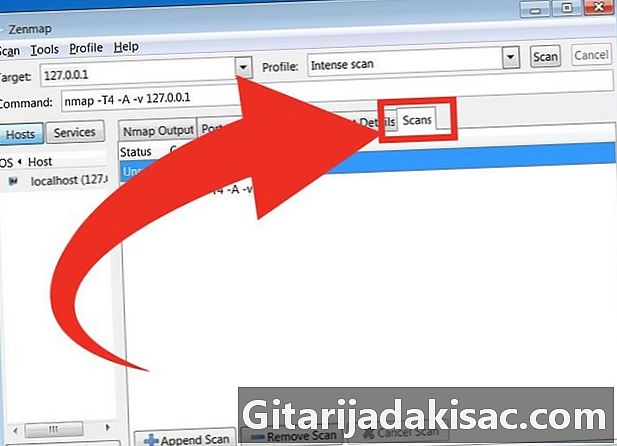

- skany - W tej zakładce będziesz mógł odczytać wszystkie polecenia wpisane podczas poprzednich egzaminów. W ten sposób można szybko ponownie uruchomić nowy test, odpowiednio zmieniając ustawienia.

- Porty / hosty (PortsHôtes) - W tej zakładce znajdziesz informacje wynikające z badania portów i powiązanych usług.

Metoda 2 Za pomocą wiersza polecenia

- Zainstaluj Nmap. Zanim użyjesz Nmapa, musisz go zainstalować, aby uruchomić go z wiersza poleceń systemu operacyjnego. Nmap zajmuje mało miejsca na dysku twardym i jest bezpłatny (do załadowania na stronie programisty). Oto instrukcje zgodne z Twoim systemem operacyjnym:

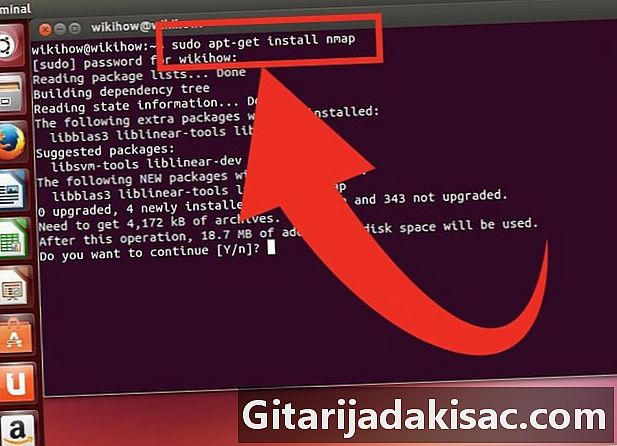

- Linux - Pobierz Nmap z repozytorium APT i zainstaluj go. Nmap jest dostępny w większości głównych repozytoriów Linuksa. Aby to zrobić, wprowadź polecenie odpowiadające twojej dystrybucji:

- dla Red Hat, Fedora, SUSE

rpm -vhU http://nmap.org/dist/nmap-6.40-1.i386.rpm(32 bity) LUBrpm -vhU http://nmap.org/dist/nmap-6.40-1.x86_64.rpm(64 bity) - dla Debiana, Ubuntu

sudo apt-get install nmap

- dla Red Hat, Fedora, SUSE

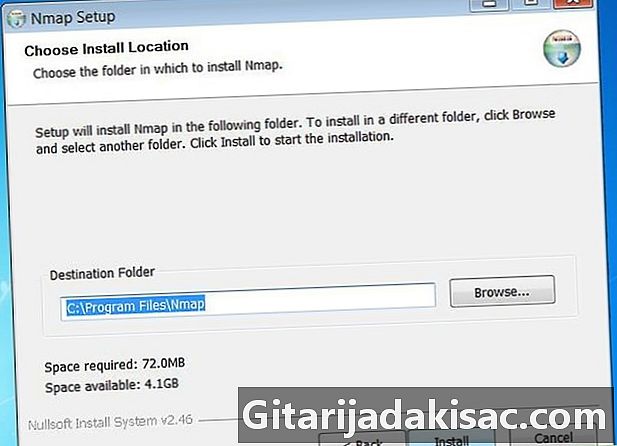

- okna - Pobierz instalator Nmap. Jest bezpłatny na stronie dewelopera. Zawsze lepiej jest szukać programu na stronie programisty, więc unikamy wielu nieprzyjemnych niespodzianek, takich jak wirusy. Instalator pozwala szybko zainstalować internetowe narzędzia poleceń Nmapa bez obawy o dekompresję odpowiedniego folderu.

- Jeśli nie chcesz interfejsu GUI Zenmap, po prostu odznacz pole podczas instalacji.

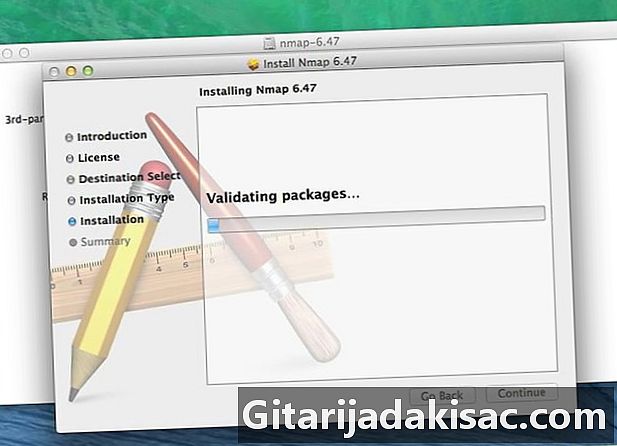

- Mac OS X - Pobierz obraz dysku Nmap. Jest bezpłatny na stronie dewelopera. Zawsze lepiej jest szukać programu na stronie programisty, więc unikamy wielu nieprzyjemnych niespodzianek, takich jak wirusy. Skorzystaj z wbudowanego instalatora, aby łatwo i łatwo zainstalować Nmap. Nmap działa tylko w systemie OS X 10.6 lub nowszym.

- Linux - Pobierz Nmap z repozytorium APT i zainstaluj go. Nmap jest dostępny w większości głównych repozytoriów Linuksa. Aby to zrobić, wprowadź polecenie odpowiadające twojej dystrybucji:

- Otwórz wiersz polecenia. Polecenia Nmap są wpisywane w wierszu polecenia, a wyniki pojawiają się w miarę postępów. Laudit można modyfikować za pomocą zmiennych. Możesz uruchomić audyt z dowolnego katalogu.

- Linux - Otwórz terminal, jeśli korzystasz z GUI dla dystrybucji Linux. Lokalizacja terminala różni się w zależności od dystrybucji.

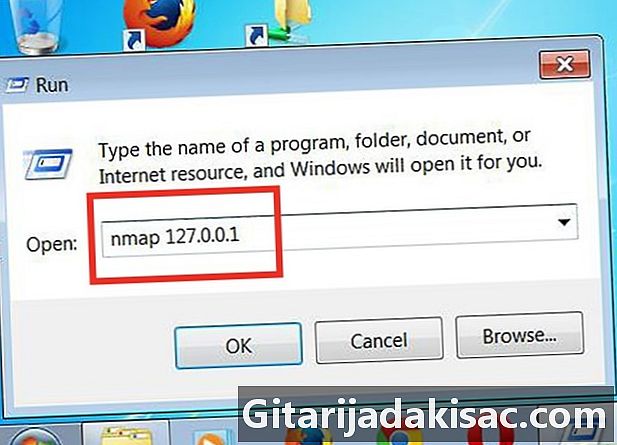

- okna - Dostęp odbywa się poprzez jednoczesne naciśnięcie klawisza okna i dotyk R, a następnie piszesz cmd w polu wykonać, W systemie Windows 8 musisz jednocześnie nacisnąć klawisz okna i dotyk X, a następnie wybierz Wiersz polecenia w menu. Możesz uruchomić audyt Nmap z dowolnego katalogu.

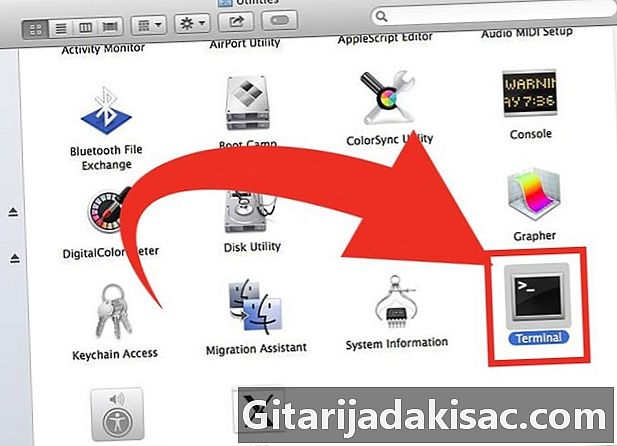

- Mac OS X - Otwórz użytkownika terminal znajduje się w podfolderze Użytkowe pliku aplikacje.

- Linux - Otwórz terminal, jeśli korzystasz z GUI dla dystrybucji Linux. Lokalizacja terminala różni się w zależności od dystrybucji.

-

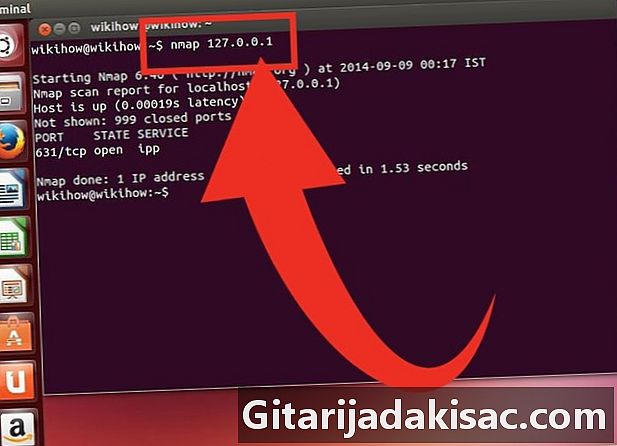

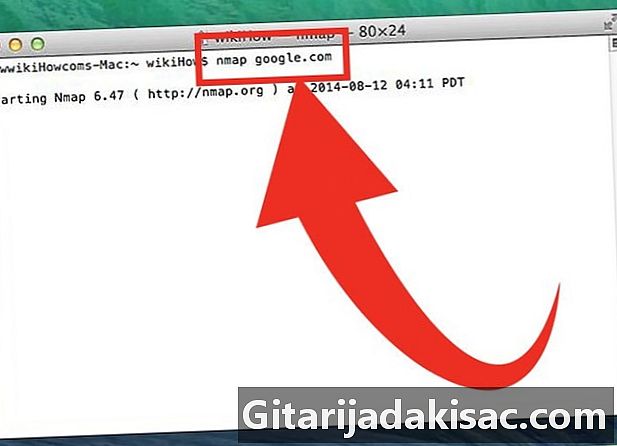

Przeprowadź audyt portów twojego celu. Aby rozpocząć klasyczny audyt, wpisznmap, Pingujesz cel i testujesz jego porty. Tego rodzaju audyt jest bardzo szybko zauważany. Raport zostanie wyświetlony na ekranie. Musisz zagrać za pomocą paska przewijania (po prawej), aby zobaczyć wszystko.- W zależności od wybranego celu i intensywności ankiety (ilość pakietów wysłanych na milisekundę), twój audyt Nmap może równie dobrze wywołać reakcję twojego dostawcy usług internetowych (ISP), gdy wejdziesz tam na niebezpieczne wody. Przed każdym skanowaniem sprawdź, czy to, co robisz, nie jest nielegalne i nie narusza warunków Twojego dostawcy usług internetowych. Dotyczy to tylko sytuacji, gdy celem jest adres, który nie należy do ciebie.

-

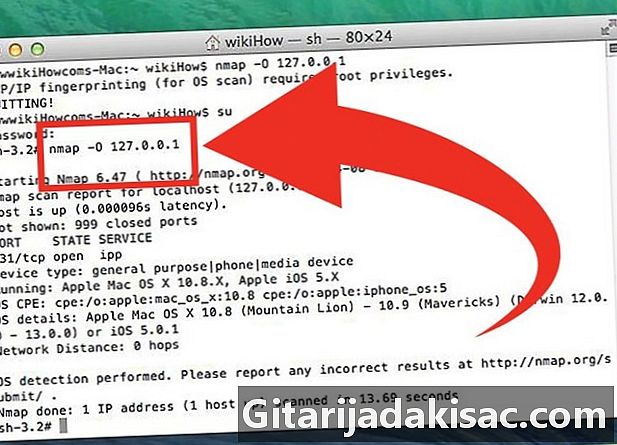

Zmodyfikuj swój pierwotny audyt. Istnieją zmienne, które można wpisać w wierszu polecenia, aby zmodyfikować parametry ucznia. Będziesz miał więcej szczegółów lub mniej. Zmiana zmiennych zmienia poziom wtargnięcia ucznia. Możesz wpisać kilka zmiennych jedna po drugiej, o ile oddzielisz je spacją. Są one umieszczane przed celem w następujący sposób:nmap.- -p - To jest ustawienie do egzaminu SYN (półotwarte). Jest mniej inwazyjny (a zatem mniej wykrywalny!) Niż klasyczny audyt, ale zajmuje więcej czasu. Obecnie wiele zapór jest w stanie wykryć egzaminy typu -p.

- -sn - To jest ustawienie dla ping. Porty Laudit są wyłączone i będziesz wiedział, czy Twój host jest online, czy nie.

- -O - To ustawienie określa system operacyjny. Dzięki temu poznasz system operacyjny swojego celu.

- -A - Ta zmienna uruchamia niektóre z najczęstszych audytów: wykrywanie systemu operacyjnego, wykrywanie wersji systemu operacyjnego, skanowanie skryptu i pożyczoną ścieżkę.

- -F - Dzięki tej zmiennej jesteś w trybie «szybkim», liczba żądanych portów jest zmniejszona.

- -v - Ta zmienna pozwala uzyskać więcej informacji, a tym samym być w stanie przeprowadzić dokładniejszą analizę.

-

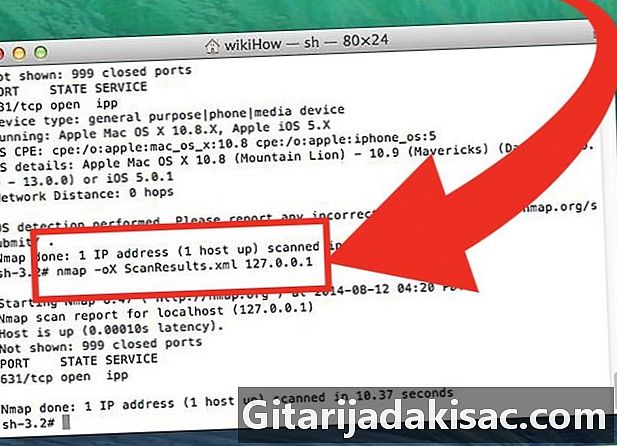

Edytuj swój raport jako plik XML. Wyniki można edytować jako plik XML, który można odczytać w dowolnej przeglądarce internetowej. W tym celu konieczne jest użycie podczas ustawiania parametru zmiennej -oX, a jeśli chcesz natychmiast nazwać go, użyj następującego polecenia:nmap -oX Wyniki skanowania. xml.- Ten plik XML można zapisać gdziekolwiek chcesz i gdziekolwiek jesteś.